Introduction

Le présent document a pour objectif de définir la politique poursuivie par la société CONNEKT4 en matière de conformité afin de lutter adéquatement contre le blanchiment des avoirs illicites (Anti Money Laundering – AML) et le, Financement du Terrorisme (FT). CONNEKT4, en tant qu’opérateur technique proposant des services financiers numériques, est soumise à la surveillance et au contrôle de la Banque Centrale des Etats de l’Afrique de l’Ouest (BCEAO) et de la Cellule Nationale de Traitement des Informations Financières (CENTIF). La Politique et les dispositifs mis en place intègrent, d’une part, les obligations découlant des règles et recommandations internationales en la matière et, d’autre part, celles relevant du droit national. De ce fait, par le biais de son Responsable Conformité, CONNEKT4 s’engage à respecter les lois régissant la matière et à collaborer avec toutes les instances étatiques et internationales dans les cas d’investigations initiées par ces dernières.

Chapitre 1 – Abréviations / Définitions

GAFI / FATF

Le GAFI (Groupement d’Action Financière ou FATF pour Financial Action Task Force) est un organisme international, sous l’égide des Nations Unies, créé à Paris en 1989. Il a pour vocation d’émettre des recommandations dans le domaine de la lutte contre le blanchiment de capitaux et contre le financement du terrorisme. Les pays membres du GAFI acceptent de fait les recommandations de ce dernier et s’engagent à mettre en œuvre les lois permettant l’application de ces recommandations. Les pays membres du GAFI s’engagent également à s’autoévaluer à intervalles de temps réguliers dans le but d’améliorer leurs dispositifs de contrôle respectifs. Le GAFI a émis quarante (40) recommandations sur la lutte contre le blanchiment des avoirs et neuf (9) recommandations spéciales sur la lutte contre le financement du terrorisme (Voir Recommandations GAFI). Il s’est appuyé sur les conventions des Nations Unies de Vienne (1988) et de Palerme (2001) qui ont défini, puis élargi, les principes de lutte contre le blanchiment des capitaux. Les recommandations issues du GAFI ont été approuvées par le Comité de Bâle, qui avait émis également des recommandations dans le domaine de la lutte contre le blanchiment de capitaux. Les recommandations du GAFI constituent les références principales en matière de lutte contre le blanchiment des capitaux.

AML

Anti Money Laundering – Lutte contre le blanchiment de capitaux.

Acte terroriste

Expression qui désigne :

a. un acte qui constitue une infraction aux conventions et traités listés et décrits ci-après :

i. Convention pour la répression de la capture illicite d’aéronefs (1970) ;

ii. Convention pour la répression d’actes illicites dirigés contre la sécurité de l’aviation civile (1971) ;

iii. Convention sur la prévention et la répression des infractions contre les personnes jouissant d’une protection internationale, y compris les agents diplomatiques (1973) ;

iv. Convention internationale contre la prise d’otages (1979) ;

v. Convention sur la protection physique des matières nucléaires (1980) ;

vi. Protocole pour la répression d’actes illicites de violence dans les aéroports servant à l’aviation civile internationale, complémentaire à la Convention pour la répression d’actes illicites dirigés contre la sécurité de l’aviation civile (1988) ;

vii. Convention pour la répression d’actes illicites contre la sécurité de la navigation maritime (1988) ; viii. Protocole pour la répression d’actes illicites contre la sécurité des plates-formes fixes situées sur le plateau continental (2005) ;

ix. Convention internationale pour la répression des attentats terroristes à l’explosif (1997) ;

x. Convention pour la répression du financement du terrorisme (1999).

b. Tout autre acte destiné à tuer ou blesser grièvement un civil ou toute autre personne qui ne participe pas directement aux hostilités dans une situation de conflit armé, lorsque, par sa nature ou son contexte, cet acte vise à intimider une population ou à contraindre un gouvernement ou une organisation internationale à accomplir ou à s’abstenir d’accomplir un acte quelconque.

Actions au porteur

L’expression actions au porteur désigne les instruments négociables qui attribuent une participation au capital d’une personne morale à la personne qui détient un certificat d’action au porteur.

Activité criminelle

L’expression activité criminelle désigne :

i. tout acte criminel ou délictuel constituant une infraction sous-jacente au blanchiment de capitaux dans le pays ou ;

ii. au minimum, toute infraction pénale constituant une infraction sous jacente en vertu de la recommandation 3 du GAFI.

Agent

Aux fins des recommandations 14 et 16, un agent désigne toute personne physique ou morale fournissant des services de transfert de fonds ou de valeurs pour le compte d’un prestataire de services de transfert de fonds ou de valeurs, que ce soit en vertu d’un contrat avec ou sous la direction d’un prestataire de services de transfert de fonds ou de valeurs.

Autorités compétentes / Autorités de contrôle (en Côte d’ivoire,CENTIF)

L’expression Autorités Compétentes désigne toutes les autorités publiques qui sont désignées comme responsables de la lutte contre le blanchiment de capitaux et/ou le financement du terrorisme. En particulier cela inclut le Centre de Renseignements Financiers – CRF ; les autorités chargées des enquêtes et/ou des poursuites du blanchiment de capitaux, des infractions sous-jacentes associées et du financement du terrorisme et de la saisie ou du gel et de la confiscation des avoirs criminels ; les autorités chargées de recevoir les déclarations/communications sur le transport transfrontalier d’espèces et d’instruments négociables au porteur ; et les autorités investies de responsabilités de contrôle ou de surveillance en matière de Lutte contre le Blanchiment de Capitaux et du Financement du Terrorisme – LBC/FT, visant à assurer le respect, par les institutions financières et les entreprises et professions non financières désignées, de leurs obligations de LBC/FT. Les organismes d’autorégulation ne sont pas considérés comme des autorités compétentes. Ces organismes incluent les autorités de contrôle du secteur financier qui sont des autorités non gouvernementales, indépendantes, dotées de pouvoirs conférés par la loi.

L’expression Autorités de Contrôle désigne les autorités compétentes désignées et les organismes non-publics chargés d’assurer le respect, par les institutions financières (autorités de contrôle du secteur financier1) et/ou les entreprises et professions non financières désignées, de leurs obligations en matière de lutte contre le blanchiment de capitaux et le financement du terrorisme. Les organismes non publics (qui pourraient inclure certains types d’organismes d’autorégulation) devraient avoir le pouvoir de contrôler et de sanctionner les institutions financières et les entreprises et professions non financières désignées concernant les obligations de LBC/FT. Ces organismes non publics devraient également être dotés par la loi de pouvoirs pour exercer leurs fonctions, et être contrôlés par une autorité compétente concernant ces fonctions.

Ceci inclut les autorités de contrôle visées par les principes fondamentaux et qui exercent des fonctions de contrôle liées à la mise en œuvre des recommandations du GAFI.

Avoir l’assurance de

Lorsqu’une institution financière à l’assurance de quelque chose, elle doit pouvoir le justifier auprès des autorités compétentes.

Banque fictive

L’expression banque fictive désigne une banque qui a été constituée et agréée dans un pays où elle n’a pas de présence physique et qui n’est pas affiliée à un groupe financier réglementé, soumis à une surveillance consolidée et effective. L’expression présence physique désigne la présence d’une direction et d’un pouvoir de décision (mind and management) dans un pays. La simple présence d’un agent local ou de personnel subalterne ne constitue pas une présence physique.

Bénéficiaire

Dans les recommandations du GAFI, la signification du terme bénéficiaire est fonction du contexte :

a. En ce qui concerne le droit relatif aux trusts (trust law), un bénéficiaire est la ou les personnes qui ont droit au profit d’une entité de type trust. Un bénéficiaire peut être une personne physique ou morale ou une entité juridique. Tous les trusts (autres que les trusts caritatifs ou non caritatifs, légalement autorisés) doivent avoir des bénéficiaires identifiables. Même si les trusts doivent toujours avoir un bénéficiaire identifiable en dernier lieu, certaines peuvent ne pas avoir de bénéficiaire défini existant, mais uniquement des détenteurs de pouvoirs jusqu’à ce qu’une personne soit habilitée à être le bénéficiaire de revenus ou du capital à l’échéance d’une période définie, appelée période d’accumulation des droits. Cette période est normalement équivalente à celle de l’existence du trust qui est généralement désignée dans l’acte créant le trust comme la durée d’existence du trust.

b.Dans le contexte d’une assurance-vie ou d’un autre produit d’investissement lié à un contrat d’assurance, un bénéficiaire est la personne physique ou morale, l’entité juridique ou la catégorie de personnes qui percevra le montant du contrat dès l’occurrence de l’événement assuré et couvert par le contrat d’assurance, s’il se produit.

c. Voir également les recommandations 10 et 16 du GAFI.

Bénéficiaire effectif

L’expression bénéficiaire effectif désigne la ou les personnes physiques qui, en dernier lieu, possèdent ou contrôlent un client et/ou la personne physique pour le compte de laquelle une opération est effectuée. Sont également comprises les personnes qui exercent en dernier lieu un contrôle effectif sur une personne morale ou une entité juridique.

a. Les expressions « en dernier lieu possèdent ou contrôlent » et « exercent en dernier lieu un contrôle effectif » désignent les situations où la propriété ou le contrôle sont exercés par le biais d’une chaîne de propriété ou par toute autre forme de contrôle autre que directe.

b. Cette définition devrait s’appliquer également au bénéficiaire effectif du bénéficiaire d’un contrat d’assurance vie ou de tout autre produit d’investissement en lien avec une assurance.

Bien

Le terme bien désigne tous les types d’avoir, corporels ou incorporels, meubles ou immeubles, tangibles ou intangibles, ainsi que les actes juridiques ou instruments attestant la propriété de ces avoirs ou les droits y relatifs.

Catégories désignées d’infractions

L’expression catégories désignées d’infractions désigne :

- les délits d’initiés et la manipulation de marchés.

- la participation à un groupe criminel organisé et la participation à un racket;

- le terrorisme, y compris son financement;

- la traite des êtres humains et le trafic illicite de migrants;

- l’exploitation sexuelle, y compris celle des enfants;

- le trafic illicite de stupéfiants et de substances psychotropes;

- le trafic illicite d’armes;

- le trafic illicite de biens volés et autres biens;

- la corruption;

- la fraude;

- le faux monnayage;

- la contrefaçon et le piratage de produits ;

- les infractions pénales contre l’environnement;

- les meurtres et les blessures corporelles graves;

- l’enlèvement, la séquestration et la prise d’otages;

- le vol;

- la contrebande (y compris relativement aux taxes et droits de douane et d’accise);

- les infractions fiscales pénales (liées aux impôts directs et indirects);

- l’extorsion;

- le faux;

- la piraterie;

Lorsqu’il détermine la gamme des infractions constituant des infractions sous- jacentes dans chacune des catégories énumérées ci-dessus, chaque pays peut décider, conformément à son droit interne, comment il définira ces infractions et la nature de tout élément particulier de ces infractions qui en fait des infractions graves.

Communication d’informations fausses

Cette expression désigne une communication inexacte sur la valeur des espèces ou des instruments négociables au porteur transportés ou une communication inexacte concernant toute autre donnée qui doit être communiquée ou qui est exigée de toute autre manière par les autorités. Ce terme recouvre également le manquement à l’obligation de communiquer des informations (tel que ce terme est utilisé dans la note interprétative de la recommandation 32).

Comptes

Toute référence aux comptes couvre également d’autres modes de relation d’affaires similaires entre les institutions financières et leurs clients.

Comptes de passage

L’expression compte de passage désigne des comptes de correspondants, utilisés directement par des tiers pour réaliser des opérations pour leur propre compte (tel que ce terme est utilisé dans la note interprétative de la recommandation 13 du GAFI).

Confiscation

Le terme confiscation désigne la dépossession permanente de fonds et autres biens sur décision d’une autorité compétente ou d’un tribunal. La confiscation intervient dans le cadre d’une procédure judiciaire ou administrative qui transfère à l’Etat la propriété des fonds et autres biens visés. Dans ce cas, la ou les personnes, physiques ou morales, qui détiennent un intérêt sur lesdits fonds et autres biens au moment de la confiscation perdent, en principe, tous leurs droits sur les fonds et autres biens confisqués ou perdus. Les décisions de confiscation sont généralement liées à une condamnation pénale ou à une décision d’un tribunal établissant que le bien confisqué provient d’une violation de la loi ou était destiné à servir à une telle violation.

Confiscation sans condamnation préalable

L’expression confiscation sans condamnation préalable désigne une confiscation exécutée en vertu d’une procédure judiciaire liée à une infraction pénale pour laquelle une condamnation pénale n’est pas requise.

Constituant

Le terme constituant désigne une personne physique ou morale qui transfère la propriété de ses actifs à des trustees au moyen d’un acte créant un trust ou d’une entité analogue.

Correspondance bancaire

L’expression correspondance bancaire désigne la prestation de services bancaires par une banque (la « banque correspondante ») à une autre banque (la « banque cliente »). Les grandes banques internationales assurent en général la fonction de correspondant bancaire pour des milliers d’autres banques dans le monde. Les banques clientes ont accès à une vaste gamme de services, notamment la gestion de trésorerie (par exemple, des comptes rémunérés dans plusieurs devises), les virements électroniques internationaux, la compensation de chèques, les comptes de passage et les services de change.

Constructions juridiques

L’expression constructions juridiques désigne les trusts exprès ou les constructions juridiques similaires. Des exemples de constructions similaires (aux fins de LBC/FT) sont le trust, le Treuhand ou le fidéicommis.

Convention de la Haye

Convention relative à la loi applicable au trust et à sa reconnaissance.

Convention de Palerme

La Convention des Nations Unies contre la criminalité transnationale organisée (2000).

Convention de Vienne

La Convention des Nations Unies sur le trafic illicite des stupéfiants et des substances psychotropes (1988).

Convention sur le financement du terrorisme

La Convention internationale pour la répression du financement du terrorisme (1999) ou la Convention sur le financement du terrorisme.

Cellule nationale de traitement des Informations Financières /CENTIF

Le décret N°2006-261 du 09 Août 2006 a institué la Cellule Nationale de traitement des Informations Financières (CENTIF) qui est un service administratif, placé sous la tutelle du Ministre chargé des finances, dont la mission est de recueillir et de traiter le renseignement financier sur les circuits de blanchiment de capitaux. La CENTIF est chargée de recevoir, d’analyser et de traiter les renseignements propres à établir l’origine des transactions ou la nature des opérations faisant l’objet de déclarations de soupçons auxquelles sont astreintes les personnes assujetties. Elle reçoit toutes informations utiles, nécessaires à l’accomplissement de sa mission, notamment celles communiquées par les autorités de contrôles, ainsi que les officiers de police judiciaire.

Conformité

La conformité a pour objectif principal de définir le champ d’application des différentes obligations réglementaires, en regard de l’éthique et de la déontologie de l’institution financière. La conformité définit les règles et les procédures à appliquer, préconise une organisation à mettre en place et s’assure de l’efficacité des contrôles. Le contrôle de la conformité est une obligation nouvelle qui vise à renforcer le contrôle interne et la gestion des risques. Il s’agit notamment de la protection du blanchiment des capitaux et le financement du terrorisme, par la connaissance des clients. La protection et connaissance du client sont les domaines les plus sensibles de la conformité. On y regroupe plusieurs exigences notamment l’analyse Know Your Customer (KYC), Know Your Employee (KYE), la conformité des produits et des opérations, et la sécurité des données personnelles des clients.

Know Your Customer (KYC) – Connaissance du Client

Know Your Customer (KYC) / Connaissance du Client est le concept que les institutions financières doivent suivre pour identifier leurs clients et obtenir des informations appropriées et pertinentes avant d’entrer en affaire financière avec eux. Le KYC est typiquement une politique mise en œuvre pour se conformer à un programme d’identification de clients, conformément à la loi sur le Secret bancaire. Les procédures KYC doivent, entre autres, vérifier que le client ne figure sur aucune liste de fraudeurs connus, de terroristes ou de blanchisseurs, comme en particulier la liste dressée par la CENTIF. Une des pratiques largement établies dans les établissements financiers est la vérification et l’exigence des justificatifs d’identité et de domiciliation avant l’ouverture d’un compte, à travers la soumission d’un document officiel d’identité, valide, portant la photographie du demandeur et un justificatif de domicile ou, à défaut de domicile stable, une attestation de domiciliation.

Due diligence

Le due diligence est un concept anglo-saxon qui signifie que le banquier doit s’assurer de bien connaître et comprendre son client afin de se prémunir contre tout élément négatif ou toute mauvaise surprise qui pourrait surgir au cours d’une opération.

Le due diligence est un concept étroitement lié à l’analyse KYC.

Know Your Employee (KYE) – Connaissance de ses Employés

Know Your Employee / Connaissance de ses employés. Tout comme le KYC, le KYE est le concept qui consiste à connaître ses employés pour éviter tout risque de fraude, de corruption ou de blanchiment provenant de l’intérieur de l’entreprise. Ainsi, les mêmes principes fondamentaux de connaissance du client sont valables pour les employés de l’institution.

Personne Politiquement Exposée (PPE)

Une personne politiquement exposée, ou PPE, est un terme décrivant une personne exerçant ou ayant exercé une haute fonction publique, ou qui est intimement associée à une telle personne (famille proche, conjoint et descendant direct). Du fait de cette fonction et de l’influence qu’elle peut avoir, on postule qu’il y a un grand risque qu’une PPE soit potentiellement impliquée dans la corruption

Chapitre 2 – Présentation De CONNEKT4

SECT. 2.1 – CONNEKT4 : Mission, Vision, Produits et Services

HUB2 est la marque commerciale d’une suite de solutions technologiques, développées par la société CONNEKT4 SAS, société de droit français, et dont CONNEKT4 CÔTE D’IVOIRE est la filiale de droit ivoirien. CONNEKT4 est donc une société fintech (contraction de « finance » et de « technologie ») qui conçoit et propose des solutions digitales de paiement innovantes, destinées aux entreprises opérant sur le continent africain.

La marque HUB2 est principalement disponible pour le moment en Afrique de l’ouest et en Afrique Centrale, dans le but de proposer des services de paiement innovants, qui permettent aux acteurs économiques de supprimer les freins à la digitalisation de leurs transactions financières. Aujourd’hui la Côte d’Ivoire est le principal marché de HUB2.

Nos valeurs

- Transparence ;

- « Customer always comes first » ;

- Diversité au sein de notre équipe ;

- Intégrité ;

- Dévouement et sincérité

Notre vision

Chez HUB2, nous sommes convaincus que pour aider les sociétés, nous devons être plus que des éditeurs de solutions digitales. En effet, nous avons choisi de supporter la transformation de nos clients en les aidant à se développer. Nous dédions nos efforts à la compréhension de chaque problématique de nos clients, à la mise en œuvre des solutions digitales les plus adaptées, mais aussi à l’animation de l’écosystème par la diffusion de ressources utiles, qui permettent aux entreprises de gagner en savoir-faire.

Aujourd’hui, HUB2, fort de l’intérêt que lui portent de nombreuses entreprises en Côte d’Ivoire, peut témoigner de son savoir-faire en termes de fourniture de plateforme de paiement. Nos offres permettent de remettre en question l’ordre établi sur les systèmes de paiement.

En s’appuyant sur les dernières technologies du digital, les meilleures pratiques dans le domaine et notre savoir-faire unique, nous nous engageons à offrir des solutions toujours plus sécurisées et pertinentes. Ces efforts sont récompensés par un intérêt sans cesse croissant de grandes entreprises africaines pour nos solutions.

Chapitre 3 – Blanchiment de Capitaux (Money Laundering)

SECT.3.1 – Le Blanchiment des Capitaux

Le blanchiment de capitaux est le processus consistant à dissimuler la source de fonds ou de biens émanant d’activités illicites ou criminelles. Ces activités illégales, notamment le trafic de stupéfiants, la contrebande, la fraude, l’extorsion de fonds et la corruption, sont motivées par le profit. L’importance de ces activités illicites à travers le monde est considérable (quelques 590 milliards à 1,500 milliards de dollars américains annuellement).

Le blanchiment d’argent favorise la corruption et déstabilise l’économie des pays vulnérables. De plus, il compromet l’intégrité des institutions et des systèmes financiers légitimes et procure au crime organisé les fonds nécessaires pour entreprendre d’autres activités criminelles. C’est un problème mondial faisant appel à de nombreuses techniques spécialisées. Les progrès techniques réalisés dans le domaine du commerce électronique, la diversification mondiale des marchés financiers et les nouveaux produits financiers fournissent des occasions de plus de recycler les produits des activités criminelles et de dissimuler le parcours de l’argent provenant de ces activités.

SECT.3.2 – Techniques de Blanchiment de Capitaux

Les techniques de blanchiment d’argent, qui varient considérablement et sont souvent très complexes, se déroulent généralement en trois étapes :

- le placement, qui consiste à introduire les produits de la criminalité dans le système financier;

- la dispersion, qui consiste à convertir les produits de la criminalité en une autre forme et à créer un enchevêtrement d’opérations financières dans le but de brouiller les pistes de vérification et de masquer l’origine et la propriété des fonds (p. ex., l’achat et la vente d’actions, de biens et de propriétés); l’intégration, qui consiste à réintroduire les bénéfices d’origine criminelle dans l’économie afin de donner aux fonds une apparence légitime.

En Côte d’Ivoire, selon la loi de juillet 2013 sanctionnant le Blanchiment de Capitaux et le Financement du Terrorisme, le blanchiment de capitaux se définit comme suit, (réf : Article 5) :

a. « la conversion ou le transfert de biens qui sont le produit d’une activité criminelle, dans le but de dissimuler ou de déguiser l’origine illicite desdits biens, ou d’aider toute personne impliquée dans cette activité à échapper aux conséquences juridiques de ses actes » ;

b. « la dissimulation ou le déguisement de la nature, de l’origine, de l’emplacement, de la disposition, du mouvement ou de la propriété de biens ou des droits qui sont le produit d’une activité criminelle » ;

c. « l’acquisition, la détention ou l’utilisation de biens par toute personne qui sait que ces biens sont le produit d’une activité criminelle ».

SECT. 3.3 – Le Terrorisme Et Son Financement

Financement du terrorisme

Définition du Terrorisme : se référer au Chapitre 1 – Abréviations et Définitions

Selon la loi sanctionnant le Blanchiment de Capitaux et le Financement du Terrorisme (juillet 2013), Chapitre 2 – Article 6, le financement du terrorisme est défini comme suit :

« Aux fins de la présente loi on entend par financement du terrorisme tout acte commis par une personne physique ou morale qui, par quelques moyens que ce soit, directement ou indirectement, a délibérément fourni des biens dans l’intention de les utiliser ou sachant qu’ils seront utilisés, en tout ou en partie, soit en vue de :

a) La commission d’un ou de plusieurs actes terroristes ;

b) La commission d’un ou de plusieurs actes terroristes par une organisation terroriste ;

c) La commission d’un ou de plusieurs actes terroristes par un terroriste ou un groupe de terroristes.

La commission d’un ou de plusieurs de ces actes constitue une infraction. Le financement du terrorisme est une infraction sous-jacente au blanchiment des capitaux. »

Chapitre 4 – Déclaration de Politique AML

La déclaration de politique générale AML de CONNEKT4 ainsi que toutes les actions entreprises par elle pour lutter efficacement contre le blanchiment des avoir illicites reposent sur les éléments suivants :

I. La procédure KYB (Know Your Business)

II. La procédure de déclaration des opérations suspectes et la Déclaration de soupçon à l’Unité Centrale de Renseignements Financiers (CENTIF)

III. La charte de conformité approuvé par la Direction Générale

IV. Un dispositif de veille afin de suivre activement toute évolution susceptible d’affecter ses clients.

V. Le programme de formation et de sensibilisation de tous ses employés.

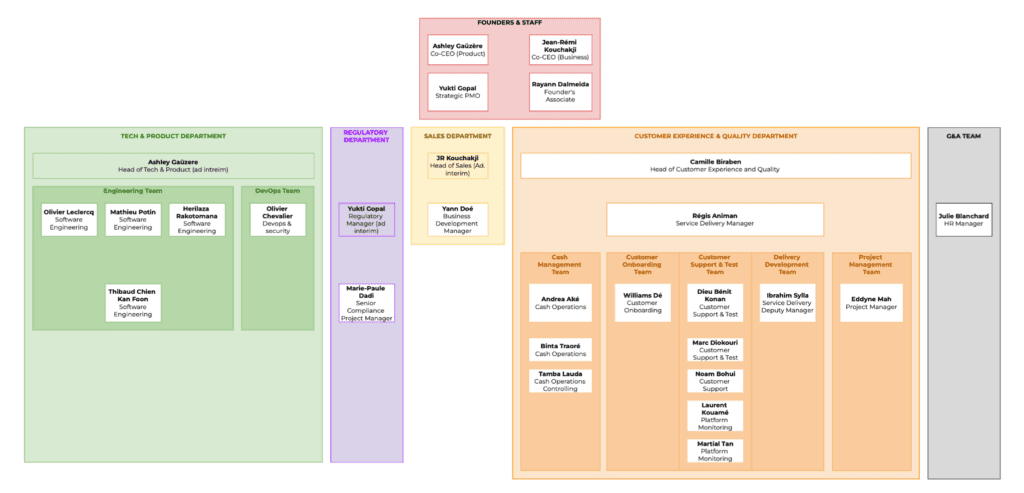

La structure mise en place pour remplir les obligations de la conformité est exprimée dans l’organigramme ci-après. Les systèmes de contrôle mis en place viennent en surcroît aux lois et obligations faites par les instances régulatrices.

Ainsi, pour toute entrée en relation avec un client, des outils de filtrage seront utilisés afin de détecter les personnes, pays ou activités visés par des sanctions et embargos, tels que les listes suivantes :

- Office of Foreign Assets Control (OFAC)

- Al Qaida

- Interdits de Chéquiers

- Liste de la CENTIF

- Organisation des Nations-Unies (ONU)

- Union Européenne

Ces listes ne sont ni exhaustives, ni limitatives.

De plus, des procédures sont mises en place pour assurer le strict respect de cette politique :

- Procédure KYB

- Procédure de déclaration des opérations suspectes

- Charte de conformité

- Dispositif de veille

- Programme de formation et de sensibilisation

SECT.4.1 – Organigramme

SECT.4.2 – Rôle De La Conformité

Au regard des piliers principaux de cette politique AML, les objectifs majeurs de la Conformité au sein de CONNEKT4 sont de :

- Mettre sur pied un programme AML afin que les structures de CONNEKT4 ne puissent être utilisées à des fins de blanchiment tout en apportant sa collaboration et son support aux différentes instances tant nationales qu’internationales pour lutter contre ce fléau ;

- Revoir et définir, sous les directives du Directeur Général et en référence aux attentes des régulateurs et les obligations légales ou réglementaires, les politiques, principes et procédures applicables en matière de conformité, de lutte contre le blanchiment des capitaux et le financement du terrorisme, et s’assurer de leur application;

- Coordonner les relations avec les régulateurs locaux et étrangers sur les sujets de conformité AML; c’est à dire produire des preuves des contrôles opérés en cas d’audit du régulateur ;

- Exercer une vigilance en matière de Conformité sur les questions susceptibles de porter atteinte à la réputation de CONNEKT4 ;

- Soumettre à l’attention du Conseil d’Administration toute situation d’exception par rapport aux normes, règlements, conventions et lois établies ;

- Assurer le contrôle lors de l’entrée en relation avec un client, un fournisseur ou un employé et plus précisément pour chaque type de situation (client, fournisseur ou employé) effectuer les tâches suivantes :

- Vérifier l’identification en assurant le contrôle des informations d’identification ;

- Qualifier le risque de blanchiment (client) ou de corruption (employé, fournisseur) ;

- Consigner des pièces d’identification.

- Former et informer les membres du personnel et de la Direction Générale sur les sujets de conformité. De tout ce qui précède, le Conseil d’Administration, le Comité Exécutif, les actionnaires et tous les employés de CONNEKT4, en étroite collaboration avec son équipe de conformité s’engagent à :

a. Faire appliquer les normes, les lois et recommandations relatives à la lutte contre le blanchiment des avoirs illicites et le financement du terrorisme ;

b. S’assurer que les collaborateurs impliqués dans le processus «Conformité» reçoivent la formation nécessaire relative à cette fonction. Ainsi, la déclaration de Politique Générale en matière de Conformité est définie par les principes énoncés à la section suivante.

SECT.4.3 – Principes

Principe 1.

Ne pas travailler avec un client ou une contrepartie pour lequel ou laquelle il n’est pas possible de recueillir des informations satisfaisantes permettant d’établir une bonne connaissance client (KYC).

Principe 2.

Savoir apprécier la légitimité économique d’une opération.

Principe 3.

S’interdire d’effectuer des opérations en Côte d’Ivoire ou à l’étranger et d’entrer en relation avec des personnes physiques ou morales dont l’activité serait contraire aux lois ou aux principes qui guident le comportement d’une institution financière responsable.

Principe 4.

N’ouvrir aucun compte pour la fiducie ou un trust, dans la mesure où une telle entité n’a aucune existence légale en Côte d’Ivoire.

Principe 5.

N’entretenir aucune relation avec des banques et entités fictives.

Principe 6.

Soumettre l’ouverture des comptes pour les Personnes Politiquement Exposées (PPE) et les clients qui évoluent dans les secteurs d’ activités classées en risque élevé à l’autorisation des personnes désignées dans la procédure KYB.

A l’égard des personnes politiquement exposées (PPE) :

a. Prendre des mesures raisonnables pour établir l’origine des fonds ;

b. Assurer une surveillance continue à l’égard de la relation d’affaires.

Principe 7.

Prêter une attention particulière aux relations d’affaires et aux transactions avec des personnes physiques et morales, notamment des entreprises et des institutions financières, résidant dans les pays qui n’appliquent pas ou appliquent insuffisamment les recommandations du GAFI. Lorsque ces transactions n’ont pas d’objet économique ou licite apparent, les soumettre à une analyse approfondie. Les résultats de cette analyse sont consignés par écrit et, lorsque requis, mis à la disposition des autorités compétentes.

Principe 8.

Se refuser à traiter avec des clients ou des contreparties des opérations dont les représentants de CONNEKT4 ne peuvent mesurer la réalité économique, ou dont l’absence de transparence laisse supposer qu’elles sont contraires aux principes comptables et à la déontologie.

Principe 9.

Communiquer une information correcte, claire et non trompeuse sur les produits ou services proposés et s’assurer de leur adéquation avec les attentes des clients.

Principe 10.

CONNEKT4 met en place un droit d’alerte qui peut être exercé par tout collaborateur lorsqu’il estime avoir de bonnes raisons de considérer qu’une instruction reçue, une opération à l’étude, ou plus généralement une situation particulière n’est pas conforme aux règles qui gouvernent la conduite des activités de CONNEKT4.

Principe 11.

En matière de lutte contre la corruption, CONNEKT4 a des principes stricts qui sont inscrits dans son Code d’Ethique et sa politique de lutte contre la corruption et se conforment notamment aux dispositions de la législation ivoirienne.

Chapitre 5- Cadre Légal et Réglementaire

SECT.5.1 – Obligations

Le cadre légal et réglementaire régissant les actions et procédures AML se résume comme suit :

A l’échelle internationale :

- Les quarante (40) recommandations du Groupe d’Action Financière International (GAFI) adoptées en février 1990 et adaptées et révisées en juin 2003, visant à la prévention et l’utilisation du système bancaire à des fins de blanchiment des capitaux d’origine criminelle ;

- Les dix-neuf (19) Recommandations du Groupe intergouvernemental d’action contre le blanchiment d’argent en Afrique de l’Ouest (GIABA) incitant les membres à remplir les obligations émises dans la Déclaration de Kingston ainsi que, le cas échéant, dans le Plan d’action du Sommet des Amériques et à adopter et à mettre en œuvre toute autre mesure visant à la prévention et au contrôle du blanchiment du produit de toutes les infractions graves telles que définies au plan national.

A l’échelle locale :

Elles sont regroupées dans la « Loi sur le Blanchiment des Avoirs provenant du trafic illicite de la drogue et d’autres infractions graves » (février 2001), la « Loi Sanctionnant le Blanchiment de Capitaux et le Financement du Terrorisme » (Novembre 2016), la loi uniforme à l’ensemble des Etats membres de l’UEMOA relative à la lutte contre le blanchiment des capitaux, le financement du terrorisme et la proliferation des armes de destruction massive (Mars 2023) et sont relatives à :

- la vigilance lors de l’entrée en relation (identification des clients) ou en cours de relation notamment pour les opérations se présentant dans des conditions inhabituelles de complexité ou n’ayant pas de justification économique apparente ou d’objet licite ;

- La documentation, l’archivage et la rétention des informations dans le temps légal prescrit ;

- L’abstention à l’égard des relations ou d’opérations pour lesquelles les informations obtenues n’ont pas permis d’établir le bénéficiaire effectif ;

- La déclaration de soupçons de certaines opérations à l’Unité Centrale de Renseignements Financiers (CENTIF).

Chapitre 6 – Code d’Éthique

CONNEKT4 s’engage à gérer ses activités de façon éthique et conforme aux lois, règles et règlements applicables de la République de Côte d’Ivoire et aux bonnes pratiques nationales et internationales pertinentes.

Chaque employé, cadre, dirigeant et administrateur est appelé à respecter des normes strictes sur le plan de l’honnêteté, de l’intégrité et de l’équité et veillera à ne commettre aucun acte susceptible d’exposer CONNEKT4 à un embarras, à une responsabilité ou à des risques potentiels. Tout représentant de CONNEKT4 est appelé systématiquement à mesurer l’incidence de ses actions sur l’intégrité et la crédibilité de la société de manière générale.

En conséquence de ce qui précède, le Conseil d’Administration de CONNEKT4 a approuvé le Code d’Éthique de la société qui s’applique à tous ses employés, cadres, dirigeants et administrateurs. Ce code définit des règles et directives visant l’exécution de pratiques et de procédures commerciales et financières éthiques. Il énonce les principes fondamentaux régissant la façon dont l’ensemble des employés, cadres, dirigeants et administrateurs de la société mèneront leurs affaires et cultiveront leurs relations au sein et en dehors de l’entreprise. Ces relations concernent notamment les rapports avec les employés, les clients, les concurrents et les partenaires commerciaux, ainsi que les organismes de réglementation et de supervision et toute autre partie avec laquelle la société est appelée à faire affaire.

Les dispositions du Code d’Éthique de CONNEKT4 s’étendent à tout prestataire de services liés contractuellement à l’entreprise dont la nature de la mission est jugée suffisamment sensible pour qu’il s’engage à respecter des règles équivalentes à celles observées par les collaborateurs de la société.

Chapitre 7 – Politiques

SECT. 7.1 -Enoncé De Politique AML

Tel que décrit dans sa déclaration de politique générale et tel que reflété dans les procédures qui en découlent, la politique de CONNEKT4 en matière de conformité AML repose les piliers suivants :

I. La politique « Know Your Business (KYB) » ;

- Procédure KYB

- Le dispositif de veille de ses clients

II. La déclaration de provenance des Fonds « Suspicious Transaction Report (STR) » ;

- Procédure de Déclaration des opérations suspectes à la CENTIF

- Monitoring des transactions

III. Le programme de formation interne

- Le programme de formation et de sensibilisation de tous ses employés.

SECT. 7.2 – PROCEDURE KYB

Cette section a pour objet de définir la politique et les procédures qui seront appliquées par CONNEKT4 en matière de connaissance de la clientèle (Know Your Customer – KYC).

Le KYC est un des piliers de la lutte contre le blanchiment des avoirs, le financement du terrorisme et la corruption. Il est impératif au sein de toute institution financière car il permet la détection de toute opération atypique présentant un degré élevé de complexité ou inhabituel par rapport au comportement régulier du client.

- Le KYC est un impératif légal irrévocable qui vise, entre autres, à protéger les clients contre le vol d’identité et la fraude tout en diminuant les risques opérationnels, légaux et toute atteinte à la réputation des institutions.

- En vertu du principe de KYC, les banques et institutions financières sont tenues d’avoir des informations régulièrement mises à jour et vérifiées concernant l’identité, la profession, les activités commerciales et bancaires des détenteurs de comptes, des clients occasionnels ou en devenir.

- L’exercice de vérification se fait, en fonction du besoin, à partir de l’examen de documents d’identification préalablement demandés aux clients actuels et à ceux ayant entamé des procédures d’ouverture de compte.

- L’exercice de vérification vise, dès le début de la relation d’affaires et subséquemment sur une base continuelle, à cerner le profil du client, qu’il soit un individu ou une firme.

Ce document, la politique KYC et les procédures qui en découlent, tiennent aussi compte de la « vigilance renforcée » pour les clients présentant un degré de risque élevé. Il prend en compte également les exigences de la loi quant aux critères de citoyenneté ou de résidence des clients, à leur lieu de résidence et également leur degré de participation dans les entreprises.

Le principe de KYC est soutenu par un cadre légal et des règlements nationaux et internationaux, à savoir :

- Le “Banking Act” de 2004 ;

- Le “Financial Intelligence and Anti-Money Laundering Act” (FIAMLA) de 2002;

- Le “Financial Intelligence and Anti-Money Laundering Regulations” (FIAMLR) de 2003;

- La Loi Sanctionnant le Blanchiment de Capitaux et le Financement du Terrorisme (Novembre 2013)

- La Loi Sanctionnant Le Blanchiment De Capitaux Et Le Financement Du Terrorisme (Février 2001)

- Les Circulaires émises par BRH : 95, 95 a, 95b , 99 , 100, 103

- La Loi régissant les banques et autres institutions financières (14 mai 2012)

Le GAFI, qui définit les normes internationales en matière de lutte contre le blanchiment des capitaux, a prévu dans sa recommandation no. 5 les mesures à mettre en place par les institutions financières en vue d’une connaissance précise de sa clientèle. Il précise également qu’une vigilance particulière doit être exercée à l’égard de certains clients à risque durant toute la durée de la relation d’affaires, ceci en vue de prémunir l’institution financière qui s’expose à différents risques.

SECT. 7.3 – Importance Des Normes De Connaissance De La Clientèle

Connaître sa clientèle présente une importance particulière pour la sécurité et la viabilité de la CONNEKT4 dans la mesure où cela contribue à préserver la réputation de la société et l’intégrité du système financier, en réduisant la probabilité que l’institution ne devienne un instrument ou une victime de la criminalité financière et ne subisse de graves préjudices. En ce sens, ces normes constituent un élément essentiel dans la gestion des risques. L’inadéquation ou l’absence de normes quant à la bonne connaissance de la clientèle peut exposer l’institution à des risques sérieux comme le stipule le GAFI.

SECT. 7.4 – Éléments Essentiels Des Normes De Connaissance De La Clientèle

Le Know Your Customer (KYC) désigne l’ensemble des processus que l’institution financière met en œuvre pour assurer à la fois une connaissance approfondie de ses clients, mais également un suivi régulier de la clientèle. Le KYC est très étroitement associé à la lutte contre le blanchiment, contre le financement du terrorisme et contre la corruption.

Les obligations de KYC envers les clients d’une institution financière peuvent se scinder en 2 groupes :

a. Le processus de connaissance des clients lors de l’entrée en relation,

b. Le suivi régulier des clients pendant toute la durée de la relation commerciale.

Lors de l’entrée en relation, l’établissement doit procéder à un certain nombre de tâches qui permettent à la fois de recueillir les informations ayant trait au client, mais également de contrôler ces mêmes informations pour vérifier leur véracité. (Processus qui est décrit en détail dans la procédure KYB – Section 8.2)

Les différentes obligations de conformité concernant l’entrée en relation avec de nouveaux clients sont listées ci-dessous :

- Identification des clients, (au sens du GAFI “le bénéficiaire réel”)

- Contrôle des informations d’identification des clients

- Contrôle des clients par rapport aux listes de sanction

- Qualification du risque de blanchiment des clients

- Consignation des pièces d’identification des clients

- Production des preuves des contrôles opérés en cas d’audit du régulateur

- Déclaration aux autorités compétentes en cas de soupçon

L’approche visant la connaissance de la clientèle s’inscrit, au-delà de la lutte contre le blanchiment des capitaux et le financement du terrorisme, dans une perspective prudentielle plus vaste. De saines procédures à cet égard doivent être considérées comme un aspect essentiel d’une gestion efficace des risques. Les mesures de protection dépassent le cadre d’une simple opération d’ouverture et de tenue de compte ; elles exigent la mise au point d’une politique d’acceptation de la clientèle et d’un programme d’identification à plusieurs niveaux impliquant un devoir de « diligence » plus rigoureux à l’égard des comptes à hauts risques et une surveillance vigilante des activités suspectes.

Le présent document conforte les principes déjà définis et fournit des indications plus précises sur les éléments essentiels des normes de connaissance de la clientèle et sur leur mise en œuvre.

Dans l’optique de ce qui précède, CONNEKT4 :

1. N’ouvrira aucun compte pour une fiducie ou trust qui n’a aucune existence légale en Côte d’Ivoire. Dans le cas où CONNEKT4 entretiendrait une relation d’affaires avec des banques étrangères, la procédure d’identification sera appliquée. CONNEKT4 mettra en œuvre les mesures de vigilance normales, et en outre :

a. Rassemblera suffisamment d’informations sur l’institution cliente (la banque éventuelle) afin de bien comprendre la nature de ses activités et d’évaluer, sur la base d’informations publiquement disponibles, la réputation de l’institution et la qualité de la surveillance qu’elle a en place. Elle vérifiera également si l’institution concernée (la banque éventuelle) a fait l’objet d’une enquête ou d’une intervention de l’autorité de surveillance ayant trait au blanchiment de capitaux ou au financement du terrorisme.

b.Evaluera dans la mesure du possible le système mis en place par l’institution cliente sur le plan de la lutte contre le blanchiment de capitaux, le financement du terrorisme et la protection des données collectées.

c.Obtiendra l’autorisation de son conseil d’administration avant de nouer de nouvelles relations avec une banque.

2. N’entretiendra aucune relation avec des banques et entités fictives.

3. Conviendra que l’ouverture des comptes pour les Personnes Politiquement exposées (PPE) et les clients qui évoluent dans un secteur d’activité classé à risque élevé n’est pas automatique et sera soumise à l’autorisation conjointe du Directeur Général et du Comité Exécutif.

Eu égard aux personnes politiquement exposées (PPE), CONNEKT4 conviendra de:

- Prendre des mesures raisonnables pour établir l’origine des fonds dont ils disposent ;

- Assurer une surveillance continue de leurs activités.

4. Prêtera une attention particulière à ses relations d’affaires et ses transactions avec des personnes physiques et morales, notamment des entreprises et des institutions financières, résidant dans les pays qui n’appliquent pas ou appliquent insuffisamment les recommandations du GAFI. Lorsque ces transactions n’ont pas d’objet économique ou licite apparent, leur contexte et objet doivent, dans la mesure du possible, être examinés et les résultats consignés par écrit et mis à la disposition des autorités compétentes.

SECT.7.5 – Procédure KYB

Elles s’articulent autour des points essentiels suivants :

7.5.1 Profil et formation du personnel chargé de l’entrée en relation avec le client

Le personnel en question devra être à même de mener les entrevues lors de l’ouverture des comptes de manière à tirer le maximum d’informations de ses clients. Ce poste devra être occupé par un (des) employé(s) capable(s) de faire preuve de tact et de diplomatie.

7.5.2. Exigences générales d’identification du client

CONNEKT4 devra obtenir toutes les informations nécessaires pour établir, à son entière satisfaction, l’identité de chaque nouveau client ainsi que l’objet et la finalité de la relation. A l’ouverture d’un compte, si l’entreprise n’est pas en mesure d’identifier le client correctement ou d’une manière satisfaisante, elle a pour obligation de surseoir sur la relation d’affaires et de formuler selon le cas une déclaration de soupçon aux autorités compétentes.

7.5.3. Acceptation de nouveaux clients

La politique d’acceptation des clients est en conformité avec les critères tant internationaux (GAFI, FATCA) que nationaux (ARTCI). Pour cela, la CONNEKT4 prendra en compte des facteurs tels que : les antécédents de la relation d’affaires ; le fait qu’il s’agit de personnages publics ou en vue (PPE) ; les liens entre d’autres comptes (procuration) ; l’activité professionnelle; le secteur d’activités ; les produits bancaires que le titulaire (client potentiel) utilise.

7.5.4. Conditions d’acceptation de nouveaux clients

CONNEKT4 n’acceptera pas d’ouvrir un compte ou de maintenir des relations d’affaires avec un client qui exige l’anonymat ou se présente sous un nom différent de celui apparaissant sur les pièces d’identification présentées. La « Loi sur le blanchiment des avoirs provenant du trafic illicite de la drogue et d’autres infractions graves » du 21 février 2001 fait obligation aux institutions financière de « s’assurer de l’identité et de l’adresse de leurs clients avant d’ouvrir un compte, de prendre en garde des titres, valeurs ou bons, d’attribuer un coffre ou d’établir toute autre relation d’affaires » (article 2.2.2).

7.5.5. – Les différentes catégories de clients

Personnes physiques : Lorsque le client est une personne physique, l’identification et la vérification de l’identité portent sur le patronyme légal et autres noms utilisés (par exemple, nom de jeune fille), le lieu et la date de naissance. L’identification des personnes physiques est faite par la présentation de documents officiels (Carte d’Identification Nationale, passeport…). Des informations doivent, en outre, être recueillies sur l’adresse permanente des personnes identifiées à l’aide de documents appropriés.

Personnes morales : Une vigilance sera exercée pour éviter que des particuliers n’aient recours à des personnes morales pour disposer en fait de comptes anonymes. Dans le cas de structures détenant des actifs individuels, l’identification du client ou bénéficiaire peut être difficile. CONNEKT4 devra comprendre la structure de la société, déterminer la provenance des fonds dont ils disposent et identifier leurs bénéficiaires ainsi que les personnes qui contrôlent ces fonds. CONNEKT4 sera particulièrement vigilante lors de l’ouverture de relations avec des sociétés dont le capital est constitué d’actions au porteur ou détenues par des mandataires. Elle doit obtenir des justificatifs établissant de manière satisfaisante l’identité des bénéficiaires, l’adresse des principaux actionnaires ainsi que leur degré de participation dans l’actionnariat d’entreprises locales. Sa vigilance doit être accrue dans le cas de sociétés dont une part importante du capital se présente sous forme d’actions au porteur, celles-ci pouvant changer de mains à son insu. CONNEKT4 mettra en place des procédures satisfaisantes de contrôle de l’identité des principaux bénéficiaires effectifs.

Comptes de fiducie (trust) et de mandataire :

CONNEKT4 n’ouvrira aucun compte pour une fiducie ou trust, dans la mesure où celle-ci n’a aucune existence légale en Côte d’Ivoire.

Clientèle recommandée :

Dans le cas de la clientèle recommandée (ouverture de compte par l’intermédiaire d’une institution tierce), les exigences décrites plus hauts seront renforcées par les mesures suivantes :

- S’il s’agit d’une personne morale, les pièces requises devront être fournies par l’établissement correspondant ou par le Client.

- L’ouverture de ce type de compte sera soumise, dans tous les cas, à l’approbation du Comité Exécutif sur recommandation du Compliance Officer . Le Comité de Bâle recommande à une institution financière ayant recours à de tels intermédiaires d’évaluer soigneusement leur compétence et leur honorabilité, et de vérifier qu’ils exercent le devoir de diligence exigé par les normes exposées dans le présent document. Ainsi CONNEKT4 prendra toutes les dispositions afin de s’assurer que :

- L’intermédiaire respecte les pratiques minimales au titre du devoir de diligence ;

- Les procédures du tiers liées au devoir de diligence sont aussi rigoureuses que celles de CONNEKT4 ;

- Les systèmes que l’intermédiaire a mis en place pour vérifier l’identité de ses clients sont très fiables.

7.5.6. – Surveillance continue des comptes et des transactions

La procédure d’identification intervient normalement lors de l’établissement de la relation d’affaires mais doit se poursuivre à travers le principe de la vigilance constante. Pour s’assurer que les données que détient CONNEKT4 sont d’actualité, les officiers chargés des relations avec les clients doivent les revoir régulièrement, par exemple à l’occasion d’une grosse transaction, d’une modification substantielle des normes de documentation sur la clientèle ou d’un changement important dans le mode de gestion du compte. Une surveillance continue est essentielle à l’efficacité des procédures de connaissance de la clientèle. Le contrôle et la réduction des risques ne peuvent être efficaces que s’il existe une bonne compréhension des activités normales sur les comptes de sa clientèle, de façon à identifier les transactions atypiques. La nature de la surveillance doit être fonction du degré de risque identifié et CONNEKT4 mettra en œuvre tous les moyens et outils nécessaires pour atteindre cet objectif.

7.5.7. – Gestion des Risques

CONNEKT4 élaborera des règles claires précisant les données à conserver sur l’identification de la clientèle, les transactions individuelles effectuées par celle-ci ainsi que sur la durée de conservation des documents. De telles pratiques sont essentielles pour un contrôle effectif de sa relation avec la clientèle, pour comprendre ses activités courantes et, si nécessaire, pour fournir des preuves en cas de différends, d’action judiciaire ou d’enquête financière pouvant conduire à des poursuites pénales.

SECT. 7-6 Connaissance Des Employés – Know Your Employee (KYE)

CONNEKT4 procède à la vérification des antécédents et informations déclarés par tout employé, cadre, dirigeant ou prestataire, conformément aux dispositions de son Code d’Éthique. L’entreprise se réserve le droit de diligenter toute enquête qu’elle juge utile pour s’assurer du respect des dispositions de son Code d’Éthique par les personnes concernées ou de tout comportement qui lui pourrait lui être contraire. Tous les employés, cadres, administrateurs, dirigeants, sont tenus de se soumettre aux vérifications et enquêtes telles que définies ci-dessus. Celles-ci, au besoin, peuvent être menées pour le compte de la société par un prestataire qu’elle désigne à cet effet. Tout refus de collaborer peut être une cause de résiliation de proposition d’emploi ou du contrat de travail par la société.

Les employés sont tenus d’informer leur supérieur hiérarchique, le responsable des Ressources Humaines ou la Direction Générale s’ils sont accusés d’un acte criminel ou délictuel. Ce devoir d’information vaut notamment s’ils sont reconnus coupables, s’ils plaident coupables ou dans le cas qu’ils ne contestent pas l’accusation. Le cas échéant, ils sont tenus de fournir à l’entreprise toute information pertinente concernant la situation. Ce devoir d’information ne concerne pas les infractions mineures telles que les contraventions. La Direction Générale ou le Conseil d’Administration, selon le cas, jugeront de l’obligation pour l’entreprise d’informer de la situation tout organisme habilité en la matière selon la nature des faits et la fonction occupée par le concerné. Les administrateurs et dirigeants sont soumis aux mêmes exigences de divulgation définies ci-dessus.

SECT. 7-7 Déclaration De Provenance De Fonds (STR)

Conformément à sa politique générale, CONNEKT4 n’acceptera de conclure aucune transaction en espèces. Nonobstant, conformément à la loi sanctionnant le Blanchiment de Capitaux et le Financement du Terrorisme, une forme de déclaration de provenance de fond (F-95) sera remplie pour toute transaction dont l’origine des fonds ne pourra raisonnablement être établie. Cette disposition est conforme à l’article 20 de la loi sur le blanchiment des avoirs (novembre 2013) qui stipule que « lorsqu’une opération porte sur une somme supérieure ou égale au montant réglementaire, et qu’elle est effectuée dans des conditions de complexité inhabituelles ou injustifiées, ou paraît ne pas avoir de justification économique ou d’objet licite, l’institution financière est tenue de se renseigner sur l’origine et la destination des fonds ainsi que sur l’objet de l’opération et l’identité des acteurs économiques de l’ opération ».

SECT. 7-8 Déclaration Des Opérations Suspectes

En référence à l’article 31 de la loi sanctionnant le Blanchiment de Capitaux et le Financement du Terrorisme (novembre 2016) CONNEKT4 remplira une déclaration de soupçons pour toutes opération et ou activités douteuses.

L’article susmentionné stipule que « les institutions financières et les entreprises et professions non financières qui soupçonnent ou ont des motifs raisonnables de suspecter que des fonds ou des biens sont le produit d’une activité criminelle ou sont liés ou associés au blanchiment de capitaux ou au financement du terrorisme, ou destinés à ces fins, sont tenues de transmettre promptement à la CENTIF, une déclaration de soupçon. Cette obligation s’applique également aux opérations qui ont été refusées conformément aux dispositions de l’article 19 de la présente loi ». Les modalités relatives à cette obligation sont décrites à la section 8.4 du présent document.

Chapitre 8 – Procédures

En ligne avec les prescrits du Chapitre 7, Section 7.5., ce chapitre a pour objectif de définir les procédures pour l’entrée en relation avec un client et le suivi (monitoring) de ce client. Cette section s’inspire des recommandations du GAFI (recommandation #5).

Rappel des piliers autour desquels s’articulent les procédures KYB :

1. Le Client

Aux fins du présent document, on désigne par le terme « Client toute personne ou entité avec laquelle CONNEKT4 a une relation d’affaire et/ou le titulaire d’un compte auprès de CONNEKT4 ou au nom de laquelle un compte est ouvert (bénéficiaire effectif). Au sens du GAFI, « le terme bénéficiaire effectif » (beneficial owner) signifie la ou les personnes physiques qui in fine possède(nt) ou contrôle(nt) le client et/ou la personne pour laquelle une transaction est effectuée. Ceci comprend également les personnes qui exercent en dernier ressort un contrôle effectif sur une personne morale ou une structure juridique.

Les différentes obligations de conformité concernant l’entrée en relation des nouveaux clients se résument ci-dessous :

- Identification des clients, (au sens du GAFI “le bénéficiaire réel”);

- Contrôle des informations d’identification des clients;

- Contrôle des clients par rapport aux listes de sanction;

- Qualification du risque de blanchiment des clients;

- Consignation des pièces d’identification des clients;

- Production des preuves des contrôles opérés en cas d’audit du régulateur;

- Déclaration aux autorités compétentes en cas de soupçon.

2. Importance des normes de connaissance de la clientèle

Connaître sa clientèle présente une importance particulière pour la sécurité et la viabilité de CONNEKT4, dans la mesure où cela contribue à préserver la réputation de la société et l’intégrité du système bancaire et du secteur financier en général, en réduisant la probabilité que l’institution ne devienne un instrument ou une victime de la criminalité financière et ne subisse de graves préjudices. En ce sens, ces normes constituent un élément essentiel dans la gestion des risques.

SECT. 8-1 Exigences d’Identification

Exigences générales d’identification : CONNEKT4 devra obtenir toutes les informations nécessaires pour établir, à son entière satisfaction, l’identité de chaque nouveau client ainsi que l’objet et la finalité de la relation. A l’ouverture d’un compte, si CONNEKT4 n’est pas en mesure d’identifier le client correctement ou d’une manière satisfaisante, elle a pour obligation de surseoir à la relation d’affaires.

8.1.1. Les différentes catégories de clients

8.1.1.a – Personnes physiques

Lorsque le client est une personne physique, l’identification et la vérification de l’identité portent sur le patronyme légal et autres noms utilisés (par exemple : nom de jeune fille), le lieu et la date de naissance. L’identification des personnes physiques est faite par la présentation de documents officiels. Des informations doivent, en outre, être recueillies sur l’adresse permanente des personnes identifiées à l’aide de documents appropriés.

- Au minimum deux pièces d’identité seront requises dont l’une d’elles la CIN Carte d’Identification Nationale. La seconde pourra être le passeport ou tout autre document valide sur lequel le numéro d’identité fiscale NIF sera prélevé;

- Un document permettant d’établir l’adresse du client. Il peut s’agir d’une facture récente (téléphone, carte de crédit, électricité, reçu impôt locatif CFPB) ou un contrat de location sera requis pour le lieu de résidence ;

De manière facultative, une ou deux références bancaires peuvent également être réclamées du client.

8.1.1.b – Personnes morales

Une vigilance sera exercée pour éviter que des particuliers n’aient recours à des personnes morales pour disposer en fait de comptes anonymes. Dans le cas de structures détenant des actifs individuels, l’identification du client ou bénéficiaire peut être difficile. CONNEKT4 devra comprendre la structure de la société, déterminer la provenance des fonds dont il dispose et identifier leurs bénéficiaires ainsi que les personnes qui contrôlent ces fonds. CONNEKT4 sera particulièrement vigilante lors de l’ouverture de relations avec des sociétés dont le capital est constitué d’actions au porteur ou détenu par des mandataires. Elle doit obtenir des justificatifs établissant de manière satisfaisante l’identité des bénéficiaires, l’adresse des principaux actionnaires ainsi que leur degré de participation dans l’actionnariat d’entreprises locales. Sa vigilance doit être accrue dans le cas de sociétés dont une part importante du capital se présente sous forme d’actions au porteur, celles-ci pouvant changer de mains à son insu. CONNEKT4 mettra en place des procédures satisfaisantes de contrôle de l’identité des principaux bénéficiaires effectifs.

Les documents mentionnés au point 8.1.1.1. pour les personnes physiques devront être obtenus pour chaque actionnaire détenant 10% ou plus du capital et, en sus :

Pour les personne morales détenant 10% ou plus du capital et, en sus :

- Statuts de la société ;

- Certificat d’incorporation

- Documents d’identité des dirigeants et actionnaires

- Structure de l’actionnariat

8.1.1.c. Comptes de fiducie (trust) et de mandataire

CONNEKT4 n’ouvre aucun compte pour la fiducie ou trust, celle-ci n’ayant aucune existence légale en Côte d’Ivoire.

8.1.1.d. Clientèle recommandée

Dans le cas de la clientèle recommandée (ouverture de compte par l’intermédiaire d’une institution tierce), les exigences décrites plus hauts seront renforcées par les mesures suivantes :

- S’il s’agit d’une personne morale, les pièces requises devront être fournies par l’autre établissement bancaire ou par le Client.

- L’ouverture de ce type de compte sera soumise, dans tous les cas, à l’approbation du Directeur Général sur recommandation du Compliance Officer. Le Comité de Bâle recommande à une institution financière ayant recours à de tels intermédiaires d’évaluer soigneusement leur compétence et leur honorabilité et de vérifier qu’ils exercent le devoir de diligence exigé par les normes exposées dans le présent document. Ainsi CONNEKT4 prendra toutes les dispositions afin de s’assurer que : L’intermédiaire respecte les pratiques minimales au titre du devoir de diligence ;

- Les procédures du tiers – liées au devoir de diligence – sont aussi rigoureuses que celles de CONNEKT4 ;

- Les systèmes que l’intermédiaire a mis en place pour vérifier l’identité de ses clients sont très fiables.

8.1.2. – Surveillance continue des comptes et des transactions

La procédure d’identification intervient normalement lors de l’établissement de la relation d’affaires mais doit se poursuivre à travers le principe de la vigilance constante. Pour s’assurer que les données qu’elles détiennent sont d’actualité, les chargés de relations doivent les revoir régulièrement, par exemple à l’occasion d’une grosse transaction, d’une modification substantielle des normes de documentation sur la clientèle ou d’un changement important dans le mode de gestion du compte.

Une surveillance continue est essentielle à l’efficacité des procédures de connaissance de la clientèle. Le contrôle et la réduction des risques ne peuvent être efficaces que s’il existe une bonne compréhension des activités normales sur les comptes de sa clientèle, de façon à identifier les transactions atypiques. La nature de la surveillance doit être fonction du degré de risque et CONNEKT4 mettra en œuvre tous les moyens et outils nécessaires pour atteindre cet objectif.

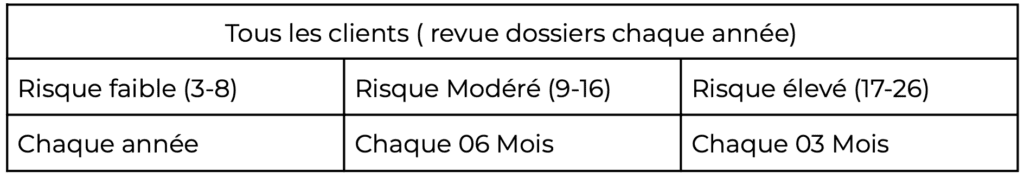

Ainsi, au moins une fois par an, à la date d’anniversaire du compte, les dossiers relatifs à l’identité du client sont révisés par le Compliance Officer.

SECT. 8.2 – Processus De Captation De Client – Volet AML

Tout client doit remplir un dossier d’affiliation.

Selon le statut juridique du client, le dossier doit être accompagné des pièces et documents requis (voir exigences d’identification mentionnées plus haut).

Le processus se décrit comme suit pour les clients intéressés à placer des fonds par le biais de CONNEKT4 :

- Tout cadre de CONNEKT4 ou agent commercial désigné à cet effet peut identifier un client potentiel, et remplir un formulaire d’affiliation à CONNEKT4 (formulaire de passation).

- Le dossier est transmis à la conformité.

- Le Compliance Officer vérifie :

3.1. Que les pièces d’identification soumises soient conformes aux prérequis et s’assure raisonnablement de leur authenticité ;

3.2. Que le nom du client de figure sur aucune liste connue (CENTIF/ Interdits bancaires / CIA / PPE / OFAC) - Si le client est un PPE, s’assurer raisonnablement que l’origine des fonds à placer est légitime et au moins dans le dossier figure des documents permettant d’établir sa surface financière à savoir :

4.1. Le contrat d’embauche

4.2. La déclaration de patrimoine faite par le client à son entrée en fonction / le cas échéant décharge

4.3. Bilan personnel

4.4. Tout autre document probant

5. Le Compliance Officer analyse le dossier du client, évalue les risques et lui attribue un score avant de transmettre ses recommandations au Strategic PMO ou au Président, le cas échéant, pour approbation.

5.1. La Direction Générale réfère à l’attention du Comité Exécutif (COMEX) les dossiers suivants :

5.1.1. Les dossiers faisant l’objet de réserve de la part de la Direction Générale ;

5.1.2. Les dossiers de clients identifiés comme PPE (ou qui le deviennent en cours de relation) ;

5.1.3. Les dossiers de la clientèle recommandée (ouverture de compte par l’intermédiaire d’une institution tierce).

5.1.4. Les dossiers des clients qui évoluent dans un secteur d’activité classé en risque élevé. Le COMEX prend connaissance des recommandations et réserves concernant les dossiers qui lui sont soumis et émet une décision finale à l’égard de ce client.

6. Le Compliance Officer contacte le client et lui fait part de la décision. Si négative, FIN de procédure.

6.1. CONNEKT4 prend la décision de faire ou non une déclaration de soupçon selon le cas.

7. Les montants à placer seront versés au compte de placement du Client à CONNEKT4. Le compte de placement sera débité en vue de l’acquisition de titres pour le compte du Client par CONNEKT4.

8. Tout au long de la relation avec le client au moins une fois par an, et de manière plus fréquente s’il s’agit d’un client à risque moyen ou élevé, le Compliance Officer sollicitera l’actualisation des pièces au client pour la tenue à jour du dossier physique.

9. Les pièces justificatives seront gardées dans les archives actives tout au long de la relation avec le client. Elles seront transférées aux archives définitives 1 an après la fermeture de la relation avec le client et conservées pour une période de 10 ans (délai legal)

SECT. 8.3 – Procédure de Surveillance Continue Des Clients Et Des Transactions Effectuées Par Les Clients

8.3.1. Contexte – Cadre Légal Et Réglementaire

Cadre légal

Les exigences de conformité auxquelles les transactions financières sont assujetties sont de 3 natures :

- Contrôle du donneur d’ordre

- Justification de la transaction

- Filtrage en temps réel des transactions

- Monitoring des transactions

Dans le cadre de ses activités, CONNEKT4 respecte la recommandation spéciale no. 7 du GAFI. « Le contrôle du donneur d’ordre (GAFI SR7) ». Rappel : Le GAFI a émis 40 recommandations et 9 recommandations spéciales. Parmi ces dernières, la SR 7, spécifie l’obligation pour les établissements financiers de faire figurer explicitement le donneur d’ordre des transactions. Les établissements financiers en vertu de cette recommandation doivent opérer une surveillance spéciale de type filtrage sur le donneur d’ordre. Cette procédure s’inscrit donc dans ce cadre.

Processus de surveillance

Tout système d’analyse des risques définit la surveillance comme « l’acte de conduire une série programmée d’observations » permettant de déterminer si le risque est maîtrisé.

Dans le cadre d’une Politique AML le processus de surveillance est une mesure ou une observation planifiée qu’effectue le Compliance Officer sur l’identité du client et sur les transactions entreprises par le Client.

La surveillance est réalisée par le Compliance Officer :

- Lors de l’entrée en affaire avec le client

- Sur les transactions de routine effectuées par un client (filtrage)

- Et particulièrement, pour toute transaction lorsque cette dernière est importante et/ou son degré de complexité élevé.

Le Compliance Officer s’assurera de consulter les sites suivants lors de l’entrée en relation avec un client et confirmera que le client ne se retrouve sur aucune de ces listes :

- OFAC (OFFICE OF FOREIGN ASSETS CONTROL) LIST : Cette application de recherche (“recherche par liste des Sanctions”) vise à faciliter l’utilisation de la liste des « Specially Designated Nationals » et personnes bloquées (“liste de SDN”) et toutes les autres listes de sanctions administrées par l’OFAC, y compris la liste des fraudeurs étrangers. https://sanctionssearch.ofac.treas.gov/ https://www.treasury.gov/resource-center/sanctions/SDN-List/Pages/ssi_list. aspx

- INTERPOL (INTERNATIONAL CRIMINAL POLICE ORGANISATION) LIST : Sur cette liste figurent des personnalités recherchées par l’Interpol. Ces documents qui contiennent des éléments d’identification et des éléments juridiques sur les individus recherchés sont diffusés à travers 190 pays membres. Ils facilitent grandement le travail des polices nationales en leur permettant d’identifier, de localiser et d’arrêter des individus recherchés sur la base de n’importe quel contrôle à des fins d’extradition. http://www.interpol.int/notice/search/wanted

- UN LIST : Liste sur laquelle figurent les noms des membres de ISIL (Da’Esh) et des membres connus de Al- Quaida https://www.un.org/sc/suborg/en/sanctions/1267/aq_sanctions_list

- Liste CENTIF : Liste reçue de la CENTIF sur une base ad hoc. Cette liste contient des instructions et l’usage qui doit en être fait est explicitement décrit sur la lettre qui l’accompagne.

8.3.2. Procédure De Surveillance Continue

Le processus se décrit comme suit :

FRÉQUENCE : une fois par an à l’anniversaire du compte pour l’ensemble des clients et suivant les périodicités définies ci-dessous en fonction du score obtenu :

- Sur une base mensuelle, l’Officier de Conformité révise les rapports d’alertes et sollicite par courriel le déclenchement des dossiers à être vérifiés.

- Le responsable ayant reçu le courriel déclasse lesdits dossiers et les met à disposition du Compliance Officer.

- Le Compliance Officer :

3.1. Au moyen de la « Fiche d’analyse » du dossier vérifie :

3.1.1. Que les pièces d’identification soumises soient conformes aux prérequis et s’assure raisonnablement de leur validité;

3.1.2. Par le biais des listes mentionnées plus haut au point 8.3.1, l’officier de Conformité vérifie, que le nom du client de figure sur aucune liste connue (CENTIF/ Interdits bancaires / CIA / PPE / OFAC).

Si le client est un PPE :

3.2. Le processus précédent est réalisé et en sus le Compliance Officer requiert le contrat d’embauche

Le contrat d’embauche permettra de vérifier si oui ou non le client est toujours un employé de l’Etat et s’il sera rétrogradé au niveau de l’évaluation du risque comme client normal.

3.3. Toute anomalie constatée fera l’objet d’une feuille de constat adressée au comité exécutif pour suivi et régularisation.

3.4. Le dossier vérifié, il remplace la « Fiche d’analyse » par une autre portant la dernière date de la vérification.

8.4.1. Cadre Légal / Contexte

Cadre légal

L’article 3.1.2 de la « Loi sur le Blanchiment des Avoirs provenant du trafic illicite de la drogue et d’autres infractions graves » dispose que : « La CENTIF peut réclamer, de toute Autorité publique, de toute personne physique ou morale visée dans l’article 2.1.11, la communication des informations et documents conformément à l’article 2.2.72, dans le but d’investiguer sur une Déclaration de soupçon ».

Contexte La présente section décrit les règlements et les différentes étapes à suivre en vue de déterminer l’opportunité de produire une déclaration de soupçon à l’Unité Centrale de Renseignements Financiers (CENTIF). La déclaration de soupçon est une procédure par laquelle l’institution financière fait parvenir à la CENTIF des informations sur un client jugé suspect.

Le client sera jugé suspect en fonction des critères suivants :

- Par son comportement inhabituel

- La nature des opérations effectuées

- L’ampleur des sommes traitées qui pourraient provenir de certains délits

- Le refus du client de déclarer l’origine des fonds qu’il désire investir

Rappel

En conformité avec la loi, les Politiques, Procédures, et dispositions internes, CONNEKT4 n’effectue pas de transactions avec des personnes physiques ou morales dont elle ne peut établir l’identité. CONNEKT4 n’effectue pas de transactions avec des individus qui sont soupçonnés ou ont été condamnés d’avoir commis des infractions graves. Par infractions graves, il faut inclure, de manière non exhaustive, tous les cas de :

- Participation dans les groupes de crime organisé et de racket

- Terrorisme, y compris le terrorisme financier

- Trafic d’êtres humains et contrebande d’immigrants

- Exploitation sexuelle, incluant l’exploitation sexuelle d’enfants

- Trafic illicite d’armes 6. Trafic illicite de biens volés et d’autres biens

- Corruption et subornation de fonctionnaires

- Fraude

- Contrefaçon de monnaie

- Contrefaçon et imitation frauduleuse de produits

- Crime économique

- Kidnapping, retenue illégale et prise d’otages

- Vol

- Contrebande de toute sorte

- Extorsion

- Contrefaçon

- Délit d’initié et manipulation de marché

- Vente et trafic de stupéfiants

- Culture et vente de substances chimiques non autorisées

Tous les collaborateurs de CONNEKT4 :

- Reçoivent une formation relative à cette procédure et sont encouragés à être vigilants et signaler toutes déviation aux normes ;

- Sont sensibilisés sur les thèmes de conformité tous les mois ;

- Peuvent, quelle que soit la fonction qu’ils occupent, initier une déclaration de soupçons en suivant les étapes indiquées plus bas.

En vue de produire une déclaration de soupçon à la CENTIF, la procédure suivante doit être suivie ; elle comporte deux grandes étapes. La première permet de déterminer si les faits sont concluants et s’il y a lieu de soumettre une déclaration à la CENTIF. La deuxième est la soumission à la CENTIF.

8.4.2. Première Étape

- Identifier un comportement suspect

L’Employé devrait prêter attention aux situations suivantes pouvant signaler un cas de blanchiment.- Refus de déclarer son chiffre d’affaires ; Refus de discuter de la provenance des fonds ;

- Refus ou comportement évasif sur le bénéficiaire réel.

- Signaler le comportement suspect

- L’employé en contact avec le Client dont la conduite paraît suspecte signale ce comportement à son Superviseur.

- Transmettre l’information

- Le Superviseur documente par écrit les faits qui paraissent suspects et transmet l’information au Compliance Officer.

- Évaluer les faits

- Le Compliance Officer effectue une évaluation des faits présentés et décide de l’opportunité ou non de dresser un Rapport d’investigation.

- Préparer un Rapport d’Investigation

Le Compliance Officer, suite à son évaluation, prépare un Rapport d’Investigation où sont notées et consignées les informations suivantes :- Identification du Client en bonne et due forme : nom et prénom, adresse personnelle, carte d’identification nationale ou numéro de passeport.

- Historique de la relation d’affaires : nom de l’entreprise, adresse physique, secteur d’activité, début de la relation.

- La présentation des faits : Faits insolites identifiés.

- Les recommandations.

- d’investigation au Directeur Général.

Le Compliance Officer transmet, pour les suites utiles, le Rapport - Le Directeur Général de concert avec le Compliance Officer évalue les faits présentés et décide s’il y a lieu de poursuivre.

Si Positive, poursuivre. Si négative, FIN de la procédure. - Le Directeur Général soumet et argumente les faits par devant le Comité Exécutif.

- En Comité les membres :

- Évaluent les faits présentés dans le rapport d’investigation ;● Autorisent si les indices sont concluants la préparation d’une Déclaration de soupçon formelle ;

- Signent le Rapport d’investigation ;

- FIN de la première étape.

8.4.3. Deuxième Étape

- Le Compliance Officer, suite à l’autorisation conjointe du Directeur Général et du Comité Exécutif, prépare une Déclaration de Soupçon à l’attention de la CENTIF, selon le formulaire prévu à cet effet.

- La Déclaration de Soupçon est soumise au Service Juridique pour vérification (pour éviter des vices de formes légales).

- Deux membres du Conseil d’Administration signent la Déclaration de Soupçon et la retournent au Compliance Officer.

- Le Compliance Officer prépare, pour expédition, à la CENTIF la Déclaration de Soupçon. La déclaration est codifiée et mise sous plis dans deux enveloppes différentes pour expédition. Chaque pli comprend les éléments suivants :

- La première partie de la déclaration, fait état des faits ayant conduit à un soupçon. Cette partie est expédiée sans pièces justificatives.

- Si les faits ayant mené aux soupçons sont probants et/ou le soupçon confirmé ou encore sur réception d’une requête reçue de la CENTIF. La deuxième partie est expédiée. Elle comprend uniquement les signatures d’approbation et est accompagnée des pièces justificatives du client ou de la transaction soupçonnée.

- Le Compliance Officer enregistre les deux cas les plis de la Déclaration de soupçon dans le « Registre des correspondances expédiées/reçues de la CENTIF » gardé à son bureau sous clé.